Wi-Fi Protected Access

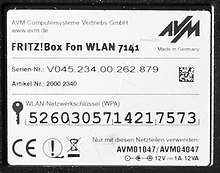

Wi-Fi Protected Access (WPA) – standard szyfrowania stosowany w sieciach bezprzewodowych standardu IEEE 802.11.

Wersje WPA[edytuj | edytuj kod]

Pierwsze WPA[edytuj | edytuj kod]

WPA jest następcą mniej bezpiecznego standardu WEP. Standard WPA został wprowadzony przez organizację Wi-Fi Alliance. Pierwsza wersja profilu WPA została wprowadzona w kwietniu 2003 roku. WPA wykorzystuje protokoły TKIP (Temporal Key Integrity Protocol), 802.1x oraz uwierzytelnienie EAP.

Już w pierwszej wersji uwzględniono również mechanizm Message Integrity Check. Ma on utrudnić atakującemu sieć odsyłanie przechwyconych pakietów ze zmianami.

WPA został wprowadzony jako standard przejściowy pomiędzy WEP a zabezpieczeniem 802.11i, czyli WPA2 w celu zwiększenia bezpieczeństwa użytkowników sprzętu mającego na stałe zaimplementowany WEP bez konieczności ich wymiany. Osiągnięto to przez cykliczną zmianę klucza szyfrującego WEP, co przy odpowiedniej częstotliwości zmian uniemożliwia jego złamanie pomimo istniejących podatności.

Także dzięki temu zabiegowi wyposażenie systemu lub urządzenia w WPA jest możliwe bez zmiany sprzętu – wystarczy zmienić oprogramowanie (sterownik w przypadku kart sieciowych, a w przypadku punktów dostępowych – firmware).

WPA2[edytuj | edytuj kod]

Nowa wersja została zatwierdzona w 2004 roku. Najważniejszą różnicą pomiędzy WPA a WPA2 jest używana metoda szyfrowania. O ile WPA wersji pierwszej korzysta z TKIP/RC4 oraz MIC, WPA2 wykorzystuje CCMP/AES.

WPA3[edytuj | edytuj kod]

W styczniu 2018 zapowiedziano nowy standard WPA3, który ma zastąpić WPA2[1][2]. Certyfikację rozpoczęto w czerwcu 2018[3].

W trybie Enterprise nowy standard używa odpowiednika 192-bit mocy szyfrowania[3] (AES-256 w trybie GCM). Dla trybu Personal wymagane jest natomiast użycie przynajmniej CCMP-128 (AES-128 w trybie CCM).

Wprowadzono również zmiany w sposobie wymiany klucza, który ma zwiększyć bezpieczeństwo w trybie Personal[4][5]. WPA3-Personal nadal wykorzystuje wspólny klucz (hasło), ale mechanizm WPA-PSK został zastąpiony metodą Simultaneous Authentication of Equals (SAE).

Tryby pracy[edytuj | edytuj kod]

WPA może korzystać z trybu:

- Enterprise – wtedy używa serwera RADIUS, który przydziela klucze odpowiednim użytkownikom.

- Personal – nie dzieli kluczy na poszczególnych użytkowników, wszystkie podłączone stacje wykorzystują jeden wspólny klucz (PSK – Pre-Shared Key).

Bezpieczeństwo[edytuj | edytuj kod]

Uwierzytelnienie w protokole WPA-PSK jest podatne na ataki słownikowe[6]. Szyfrowanie TKIP w WPA jest podatne na atak kryptologiczny o ograniczonym zasięgu[7], dla którego opracowano również zoptymalizowaną wersję[8].

Zobacz też[edytuj | edytuj kod]

Przypisy[edytuj | edytuj kod]

- ↑ Wi-Fi Alliance Launches WPA2 Enhancements and Debuts WPA3 [online], Dark Reading, 8 stycznia 2018 [dostęp 2021-02-25] (ang.).

- ↑ WPA3 protocol will make public Wi-Fi hotspots a lot more secure [online], TechSpot [dostęp 2021-02-25] (ang.).

- ↑ a b Wi-Fi Alliance introduces Wi-Fi CERTIFIED WPA3 security [online], Wi-Fi Alliance, 25 czerwca 2018 [dostęp 2021-02-25] (ang.).

- ↑ Security [online], Wi-Fi Alliance [dostęp 2021-02-25] (ang.).

- ↑ Michael Koziol, Wi-Fi Gets More Secure: Everything You Need to Know About WPA3 [online], IEEE Spectrum: Technology, Engineering, and Science News, 6 września 2018 [dostęp 2021-02-25] (ang.).

- ↑ Robert Moskowitz: Weakness in Passphrase Choice in WPA Interface. 4 listopada 2003. (ang.).

- ↑ Martin Beck, Erik Tews: Practical attacks against WEP and WPA. 8 listopada 2008. (ang.).

- ↑ Toshihiro Ohigashi, Masakatu Morii: A Practical Message Falsification Attack on WPA. 2009. [dostęp 2009-08-26]. [zarchiwizowane z tego adresu (2009-09-30)]. (ang.).